RESUMEN: Con este artículo se pretende abordar la problemática específica que se les plantea a las organizaciones pertenecientes al Sector Privado que, de una manera u otra, se encuentran obligadas por las disposiciones del Esquema Nacional de Seguridad (ENS).

ARTÍCULO:

- Introducción

Con este artículo se pretende abordar la problemática específica que se les plantea a las organizaciones pertenecientes al Sector Privado que, de una manera u otra, se encuentran obligadas por las disposiciones del Esquema Nacional de Seguridad (ENS).

Se basa en la experiencia práctica adquirida auditando y certificando la conformidad respecto a las disposiciones del ENS a diferentes organizaciones de esta naturaleza. Nos permitimos apuntar posibles soluciones generalistas ante algunas cuestiones suscitadas durante la Certificación de Conformidad, que siempre deben ser tomadas con las correspondientes cautelas ante el caso particular.

Jamás un artículo de ámbito general debe sustituir a la labor de asesoramiento que realizan organizaciones de consultoría especializada.

- Ámbito de aplicación del ENS (sujetos obligados). Fundamentos jurídicos.

Por un lado, el ENS se encuentra legislado mediante el Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica y modificado posteriormente por el Real Decreto 951/2015, de 23 de octubre. Su ámbito subjetivo de aplicación se determina en el artículo 2 de la Ley 40/2015, de 1 de octubre, de Régimen Jurídico del Sector Público (LRJSP) que, focalizando en el sector privado señala en su apartado 1 “La presente Ley se aplica al sector público que comprende: (…) d) El sector público institucional”, continuando en el apartado 2 “El sector público institucional se integra por: (…) b) Las entidades de derecho privado vinculadas o dependientes de las Administraciones Públicas que quedarán sujetas a lo dispuesto en las normas de esta Ley que específicamente se refieran a las mismas, en particular a los principios previstos en el artículo 3, y en todo caso, cuando ejerzan potestades administrativas”.

Vemos así que las entidades de derecho privado vinculadas o dependientes de las Administraciones Públicas adoptan la condición de sujeto obligado por el ENS, a todos los efectos.

Por otro lado, el capítulo “VII. Soluciones y servicios prestados por el sector privado” de la Resolución de 13 de octubre de 2016, de la Secretaría de Estado de Administraciones Públicas, por la que se aprueba la Instrucción Técnica de Seguridad de conformidad con el Esquema Nacional de Seguridad [1], dispone que “cuando los operadores del Sector Privado presten servicios o provean soluciones a las entidades públicas, a los que resulte exigible el cumplimiento del ENS, deberán estar en condiciones de exhibir la correspondiente Certificación de Conformidad con el Esquema Nacional de Seguridad, cuando se trate de sistemas de categorías MEDIA o ALTA, utilizando los mismos procedimientos que los exigidos en esta Instrucción Técnica de Seguridad para las entidades públicas. Será responsabilidad de las entidades públicas contratantes notificar a los operadores del sector privado que participen en la provisión de soluciones tecnológicas o la prestación de servicios, la obligación de que tales soluciones o servicios sean conformes con lo dispuesto en el ENS y posean las correspondientes Certificaciones de Conformidad”.

Es un requisito que ya se está viendo materializado en los pliegos de condiciones para los diferentes concursos públicos, con la solicitud de los correspondientes Certificados de Conformidad como condición ineludible para la contratación.

Vemos así que los proveedores de las Administraciones Públicas, con incidencia relevante en los servicios prestados por éstas en el ámbito del ENS, adoptan también la condición de sujeto obligado, a todos los efectos.

- Doble vía de obligación para organizaciones pertenecientes al Sector Privado.

Hemos deducido, a partir de los fundamentos jurídicos anteriores, que las organizaciones pertenecientes al Sector Privado pueden estar obligadas por el ENS, en igual medida que las pertenecientes al Sector Público, dependiendo de:

- Si son sujetos obligados, al encontrarse vinculadas o dependientes de las Administraciones Públicas.

- Si proporcionan soluciones, o prestan servicios, directamente a algún sujeto obligado por el ENS, ya sea una Admiración Pública o cualquier otra organización vinculada o dependiente.

2.1 Operadores pertenecientes al Sector Privado que prestan servicios o proveen soluciones

Hemos visto a partir de la Resolución de 13 de octubre de 2016, de la Secretaría de Estado de Administraciones Públicas, por la que se aprueba la Instrucción Técnica de Seguridad de conformidad con el Esquema Nacional de Seguridad la obligación inferida a los operadores del Sector Privado que presten servicios o provean soluciones a las entidades públicas, a los que resulte exigible el cumplimiento del ENS por ser relevantes para los servicios públicos ofrecidos a la ciudadanía que se apoyen, directa o indirectamente, en medios electrónicos.

Un caso particular, bastante habitual en la práctica, son las cadenas de subcontratación de proveedores, en la que un proveedor presta servicios a otro que a su vez se encuentra en la situación del último punto anterior. En este escenario, todos los proveedores que forman parte de la cadena deben estar Certificados de Conformidad respecto a las disposiciones del ENS (Para categorías del sistema MEDIA y ALTA).

Una primera alternativa, si uno de ellos todavía no está en posesión de la correspondiente certificación de conformidad acreditada, es “solicitar” al proveedor que se certifique, incluso dándole un plazo para hacerlo si no quiere perder un cliente, de forma que no frene la propia certificación, más aún, impida de facto la certificación de todas las demás organizaciones que se apoyan en sus servicios en el ámbito del ENS.

Una segunda alternativa consiste en que la entidad de certificación audite a dicho proveedor por cuenta de quién desea certificarse y no puede debido a que su proveedor no lo está. Viene a ser algo así como una auditoría de certificación (tercera parte) con formato de auditoría de proveedor (segunda parte).

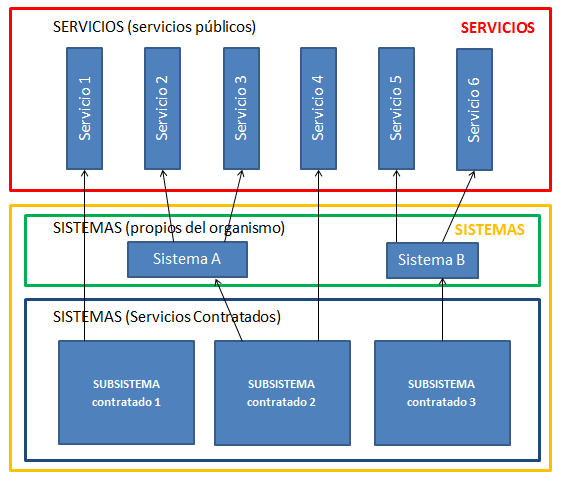

Figura 1. Necesidad de auditar al proveedor

Pongamos un ejemplo para aclarar conceptos: Imaginemos un desarrollador de software que trabaja para la Administración mediante su plataforma imaginaria “GESPADM”. Dicha plataforma el primer proveedor la entrega en modalidad SaaS como servicio, que se apoya en un segundo prestador de servicios de infraestructura (IaaS) en la Nube. Si el proveedor titular de “GESPADM” desea certificarse, pero su proveedor de IaaS no dispone de la certificación de conformidad con el ENS, deberá acordar con ambos -su proveedor de IaaS y la entidad de certificación- que se extienda el alcance de la auditoría también al proveedor de IaaS, aunque éste no opte de momento a la certificación.

Este proceder es factible para proveedores que se encuentran ubicados en España, pero más difícil de materializar para proveedores en otros países del mundo. De todas formas, la primera alternativa suele ser más práctica que la segunda, dado que puede limitarse el alcance de la certificación únicamente al requerido por el cliente y más adelante ampliarlo de forma generalista.

2.2 Entidades de derecho privado vinculadas o dependientes de las Administraciones Públicas

Como se detalla en la Guía de Centro Criptológico Nacional “CCN-STIC-830 Ámbito de aplicación del Esquema Nacional de Seguridad” [2] hay que tener especial consideración, por suscitar posibles dudas, con las entidades de derecho privado vinculadas o dependientes de las Administraciones Públicas, siendo como son sujetos obligados por el RD 3/2010:

- Las entidades de derecho privado pertenecientes al Sector Público Institucional, como pueden ser RENFE, AENA, INCIBE o TMB, entre muchas otras.

- Las entidades de derecho privado vinculadas o dependientes de las comunidades autónomas, como TVC Multimedia SL, Ciudad de las Artes y las Ciencias SA, Televisión Autonómica de Aragón, Empresa Municipal de Servicios de Tres Cantos SA o Circuito de Jerez SA, entre muchas otras. El ENS les será de aplicación cuando ejerzan potestades administrativas por atribución directa o delegación, de acuerdo a la legislación autonómica aplicable, así como en cuanto a su régimen de patrimonio y en materia de responsabilidad patrimonial ante terceros por el funcionamiento de sus servicios, cuando se rijan por las previsiones de la Ley 39/2015, de 1 de octubre, de Procedimiento Administrativo Común de las Administraciones Públicas en los términos establecidos por ésta.

- Las entidades de derecho privado vinculadas o dependientes de la Administración de las entidades locales, como pueden ser la Empresa Municipal de Transportes de Madrid SA, Barcelona de Serveis Municipals SA o Centro de Informática Municipal de Bilbao SA, entre muchas otras, en las materias en que les sea de aplicación la normativa presupuestaria, contable, de control financiero, de control de eficacia y contratación, de acuerdo a lo dispuesto por la Ley 7/1985, de 2 de abril, Reguladora de las Bases del Régimen Local, así como en el ejercicio de las funciones públicas que les hayan sido atribuidas estatutariamente, cuando se rijan por las previsiones de la Ley 39/2015, de 1 de octubre, de Procedimiento Administrativo Común de las Administraciones Públicas en los términos establecidos por esta.

- Las entidades de derecho privado y fundaciones, como son RTVE, Fundación del Teatro Real, Empresa Nacional de Residuos Radiactivos SA, entre otras, en la medida que están sujetas a las normas de la Ley de Régimen Jurídico del Sector Público que específicamente se refieran a las mismas y, en todo caso, cuando ejerzan potestades administrativas.

- El concepto de servicio y de Sistema

3.1 El concepto de servicio en el ENS desde la perspectiva del Sector Público

No podemos perder de vista que el objeto del Esquema Nacional de Seguridad es que se dé cumplimiento a los requisitos de seguridad de los servicios prestados por el Sector Público a la ciudadanía, apoyándose directa o indirectamente en medios electrónicos, velando para que se aseguren los sistemas de información en que se apoyan.

En consecuencia, este concepto de “servicio público”, entendido como el servicio en sí, junto a los datos por él tratados, es el que determinará la categoría del sistema que lo soporta o, en otras palabras, del sistema de información que es requerido para que pueda prestarse el servicio.

Dicho sistema puede ser titularidad de la Administración Pública, serlo únicamente en parte o no serlo en ninguna, por haberse externalizado parcial o totalmente en el Sector Privado.

3.2 El concepto de servicio en el ENS desde la perspectiva del Sector Privado

Como ya se ha visto, los operadores pertenecientes al Sector Privado que prestan servicios contratados o aportan soluciones contratadas al Sector Público, también están obligados por las disposiciones del ENS, según se determina en el capítulo VII de la Resolución de 13 de octubre de 2016, de la Secretaría de Estado de Administraciones Públicas, por la que se aprueba la Instrucción Técnica de Seguridad (ITS) de Conformidad con el Esquema Nacional de Seguridad.

Figura 2. Diferencia entre SERVICIO PÚBLICO y servicio contratado

Pero dichos servicios contratados desde el Sector Público al operador privado, entendidos como una forma de materializar la externalización de sistemas o subsistemas públicos, o de su gestión, no deben confundirse con los servicios públicos que el organismo contratante presta a la ciudadanía. Estos últimos, los servicios públicos, son los denominados propiamente como SERVICIOS en el ENS. Los otros, los servicios contratados, son considerados por el ENS como SISTEMAS o SUBSISTEMAS externalizados, pese a que en ocasiones pueda haber total correspondencia entre unos y otros.

Dicho de otra manera, desde el prisma de la organización privada contratada:

- De puertas adentro (ad-intra) lo que presta son servicios al Sector Público.

- De puertas afuera (ad-extra) lo que le ha sido adjudicado es un sistema o subsistema en que se apoyan totalmente o en parte los servicios públicos prestados a la ciudadanía por el organismo contratante.

- Valoraciones en interconexión de sistemas

Sobre valoraciones ante interconexión de sistemas puede consultarse el apartado 5.4 “Terceras partes” de la Guía CCN-STIC 803 (Valoración de los Sistemas) en cuya revisión han participado José Antonio Mañas y AUDERTIS.

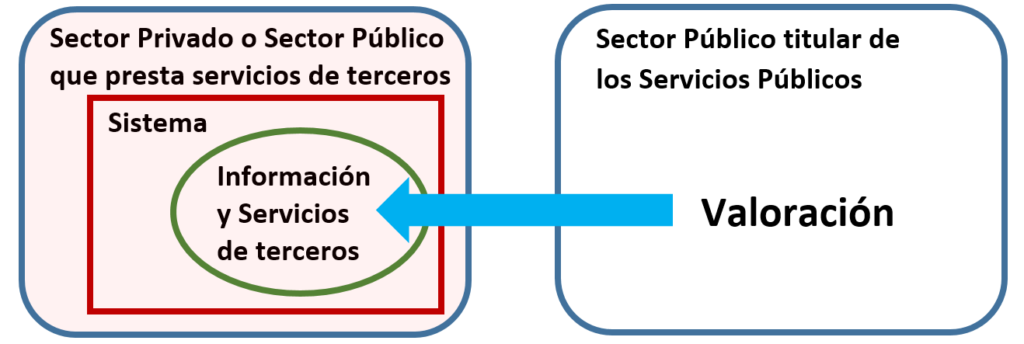

4.1 Sistema que maneja información de terceros

Si un sistema maneja información de terceros, o le presta servicios, la valoración de esa información y esos servicios será la determinada por el tercero, titular de los servicios públicos prestados a la ciudadanía. Es irrelevante que el sistema que maneja la información sea titularidad del Sector Público o del Sector Privado.

Un ejemplo podría ser una Diputación Provincial que preste servicios a determinados Ayuntamientos (Público – Público) o un prestador de servicios de Cloud que presta servicios de IaaS a un Ayuntamiento (Privado – Público).

Figura 3. Sistema que maneja información de terceros

En ausencia de valoración, el Responsable de Seguridad del organismo que maneja el sistema de información externalizado, sea público o privado, la establecerá según su mejor criterio y, en consecuencia, categorizará el sistema acorde a dicha valoración.

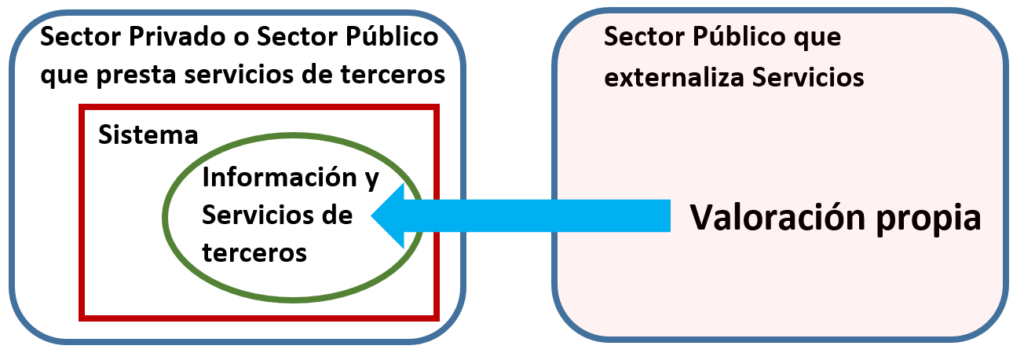

4.2 Organismo que se apoya en sistemas de terceros

A “sensu contrario” de lo expresado en el apartado anterior, cuando el Sector Público utiliza sistemas de terceros para tratar información o para prestar servicios, la valoración propia será impuesta al tercero que colabora, que la tendrá en cuenta en su propio Plan de Adecuación. Es irrelevante que el tercero sea también del Sector Público, o sea del Sector Privado.

Figura 4. Sector Público que se apoya en sistemas de terceros

- Roles en el Sector Público y en el Sector Privado

5.1 Responsable del Servicio y Responsable de la Información

Desde el punto de vista expresado en los apartados precedentes, los únicos servicios, según los entiende el ENS, son los prestados por el Sector Público. En consecuencia, es el organismo público el que debe nombrar uno o varios Responsables del Servicio y uno o varios Responsables de la Información que esos servicios traten. En ocasiones asumen dicho rol los responsables del área entre cuyas competencias está la prestación de algunos de esos servicios a la ciudadanía. Se admite que ambos roles, Responsable de la Información y Responsable del Servicio, converjan en una misma persona, con las debidas cautelas [4].

El operador perteneciente al Sector Privado no requiere nombrarlos, ya que seguirá las directrices de dichos roles en el organismo público al que le presta servicios para adecuar sus sistemas. Aunque un organismo público materialice sus servicios en base a servicios contratados externamente, sigue teniendo la responsabilidad de valorarlos a través de sus propios Responsables del Servicio y de la Información.

Puede ser aceptable, aunque no frecuente, que la organización perteneciente al Sector Privado nombre a su vez a un Responsable del Servicio y a un Responsable de la Información, según los entiende el ENS. Esto puede ser con Roles específicos o equiparando otros roles existentes. En ese caso lo sustancial es que no pueden llevar la iniciativa, sino coordinarse y asumir las valoraciones y disposiciones de sus homónimos en el organismo público, que a la postre son los que se responsabilizan de los servicios públicos prestados a la ciudadanía, estén externalizados o no.

En la práctica lo que ocurre es que únicamente se coordinan a través de Responsable de Seguridad del organismo público o, lo más común, que la organización del Sector Privado se adscriba a determinada categoría del sistema para poder participar en los pliegos de contratación, ya sea para esa categoría o inferior, y ni se plantee nombrar al Responsable del Servicio ni al Responsable de la Información.

5.2 Comité de Seguridad y roles del ENS

El operador perteneciente al Sector Privado deberá disponer de un Responsable de Seguridad, que deberá velar por el cumplimiento de las medidas de seguridad en los sistemas de información, en su área de competencia delegada, debiendo coordinarse de ser necesario con el Responsable de Seguridad del organismo, que tendrá una visión holística al tener responsabilidad sobre todos los sistemas, propios y externalizados. Lo mismo debe considerarse respecto al Comité de Seguridad.

Análogamente se requerirá un Responsable del Sistema para todo aquello que requiera ser administrado técnicamente respecto al servicio contratado, por lo que es también una figura imprescindible en el Operador Privado que administra sistemas o subsistemas por cuenta del Sector Público.

El organismo público que contrata, en el hipotético caso de que no dispusiera de ningún sistema debido a tenerlos todos externalizados, ya no requerirá asignar internamente la figura de Responsable del Sistema, y se apoyará en la del operador privado contratado. Si en vez de uno, los operadores contratados son varios, entonces sí que tiene sentido disponer de Responsable del Sistema en el organismo público, aunque sea a efectos de coordinación.

Se vislumbra que deberá estudiarse detenidamente cada caso particular, para encontrar la solución más efectiva en función del nivel de externalización, de los recursos disponibles y de la estructura y categoría de los sistemas.

5.3 Organizaciones multinacionales del Sector Privado

Estamos inmersos en una economía global, por lo que cada vez es más frecuente que organizaciones pertenecientes al Sector Privado aporten soluciones, o presten servicios, al Sector Público en calidad de filial española de determinado grupo multinacional.

En esos casos, lo primero que solemos encontrarnos es que ya disponen de un sistema integrado de gestión (SIG) constituido por varias normas ISO, muchos de cuyos instrumentos organizativos – Por ejemplo políticas, normas internas, procedimientos, instrucciones operativas- se gestionan a nivel grupal.

Expresaré para empezar que debe estudiarse cada caso particular, siendo arriesgado e injusto generalizar. No obstante, no podemos olvidar, a diferencia de lo que ocurre con la norma ISO 27001, que el ENS es una norma española, concretamente amparada por el Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica. Ello quiere decir que no puede aprovecharse la política general integrada del grupo multinacional que actúa como proveedor, habitualmente en inglés y muy generalista, sino que como mínimo debe definirse un anexo a la misma (o política local) que trate los requisitos del ENS, acorde a lo que dispone la medida de seguridad “Org.1 Política de Seguridad” del Anexo II del ENS, escrito en idioma español para facilitar su comprensión por parte del sujeto obligado por la norma, que requiera conocer dicha política.

Pensemos que es una práctica habitual que se le requiera al proveedor no únicamente el Certificado de Conformidad con las disposiciones del ENS, sino también el último informe detallado de auditoría y la política. Esta última para conocer a grandes rasgos cómo se gestiona la seguridad al amparo del ENS y el Informe de Auditoría para conocer cómo se garantizan las que sean de aplicación de las 75 medidas de seguridad que dispone el Anexo II del ENS. Es algo imprescindible para poder coordinar la seguridad entre ambas organizaciones.

En cuanto a los Roles, no deberían hacer referencia y materializarse en personas del grupo fuera del territorio Español, ya que a mi entender iría en contra de la “ratio legis” de la norma. Ya sé que, como indica el segundo párrafo del art. 3 del RS 3/2010, los sistemas que tratan información clasificada están excluidos del ámbito de aplicación del ENS, al estar regulados por Ley 9/1968, de 5 de abril, de Secretos Oficiales y demás normas de desarrollo, pero aun así estamos hablando de todo el Sector Público Español y organizaciones vinculadas o relacionadas, ya sea en base a sus competencias, o por ser proveedoras. En cualquier caso, deberían cumplir fielmente las funciones y requisitos que se especifican en la política, o el anexo a la política, o en el posible documento de roles y comités vinculado que suele disponerse en sistemas de gestión de seguridad de la información.

En ese sentido, si ya existe un Comité de Seguridad o equivalente en la sede internacional de la organización privada, propongo se cree un sub-comité local en España o uno de específico para cumplir con las disposiciones del ENS. Igual sucede con el Responsable de Seguridad, con los Administradores de Seguridad si existen y con el Responsable del Sistema que, implícitamente, ya constituyen un grupo local, por lo que no ha de resultar demasiado difícil implementarlo.

Únicamente recordar que no debe depender jerárquicamente el Responsable de Seguridad del Responsable del Sistema, de modo que exista total imparcialidad y ausencia de conflictos de interés en las decisiones, en pro de la seguridad, por parte del primero de ellos.

- Documentos consultados

– [1] BOE. “Resolución de 13 de octubre de 2016, de la Secretaría de Estado de Administraciones Públicas, por la que se aprueba la Instrucción Técnica de Seguridad (ITS) de Conformidad con el Esquema Nacional de Seguridad”.

– [2] Carlos Galán y José María Molina. Guía del Centro Criptológico Nacional “CCN-STIC-830 Ámbito de aplicación del Esquema Nacional de Seguridad”.

– [3] Apartado 5.4 “Terceras partes” de la Guía del Centro Criptológico Nacional “CCN-STIC-803 Valoración de los sistemas”, última edición revisada por José Antonio Mañas y AUDERTIS.

– [4] Guía del Centro Criptológico Nacional “CCN-STIC-801 ESQUEMA NACIONAL DE SEGURIDAD – RESPONSABILIDADES Y FUNCIONES”, marzo 2019.